2011/11/25(Fri)WZR-HP-G300NHからのポートスキャンを止める方法

2011/11/26 17:19

その解決メモ。

原因

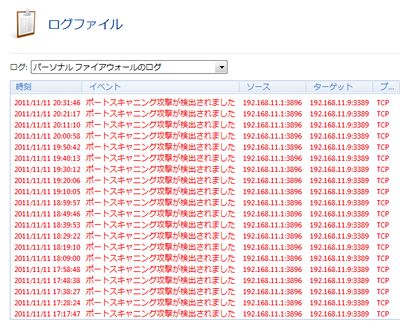

他のPCでは何ともないのに自分だけなぜ…と思っていたら、ESET Smart Secirity(ファイアウォール機能も持つセキュリティ・ウイルス対策ソフト)がポートスキャン攻撃としてルータをブロックしていたことが原因だった模様。(先のWZR-HP-G300NHはルータモード動作時、自身がDNSリゾルバとして機能し、DHCPで自身のLAN側IPアドレスを配るため)*1

対応

色々探していると、公式ページにパソコンのセキュリティーソフトウェアが無線LAN親機から3389や8080ポートにDOS攻撃されたというログを残しますが、止める方法はありますかという記事があった。Q. パソコンのセキュリティーソフトウェアが無線LAN親機から3389や8080ポートにDOS攻撃されたというログを残しますが、止める方法はありますかなるほど……。

A. ネットワークサービス解析機能を停止することで止めることができます。

1. 無線LAN親機の設定画面で[管理設定]をクリックします。

2. ネットワーク解析の[使用する]のチェックを外して[設定]をクリックします。

警告されたのは、SkypeがListenしていた80番(HTTP)と、3389番(リモートデスクトップ)の警告だったのだけど、どうやら21番(FTP)や22番(SSH)、23番(TELNET)とかにもSYNを張ろうとするらしい。結果、FTPサービスのスループットが低下したというレポートまである。

何とも迷惑な機能なので外して設定を適用。

ちなみに、機種によっては、「デバイスのwwwポート監視を禁止する」という設定らしい。*2

上記の「ネットワークサービス解析機能」よりは、まだ直感的な名前ではあるけど、こっちはFTPやSSH, TELNETもスキャンしているのかどうかは不明。(デバイスを所持していないので)

デバイスのwwwポート監視を禁止する

チェックマークを付けると、本製品はWeb設定画面を持つ機器の検出を中止します。

セキュリティーソフトなどが本製品からのポートスキャンを警告する場合は、チェックマークを付けてください。

これでポートスキャン攻撃を受けてESETにブロックされる心配もなくなり、安定して使えるようになりましたとさ。

追記: FAQにも載っていた

一部のルータをご使用中にネットワークにアクセスできなくなる現象についてという記事があり、クライアント側の設定で攻撃検出を無効化する方法が紹介されてはいる。

しかし、ここで設定してしまうと接続先ごとにプロファイルを切り替えない限りは、本当の攻撃を検知できなくなるので、おすすめできない。